L2VPN

L2TP (Layer 2 Tunneling Protocol): Fungsi dan Penerapannya

L2TP (Layer 2 Tunneling Protocol) adalah protokol tunneling yang digunakan untuk membuat koneksi pribadi yang aman, paling umum dalam implementasi VPN (Virtual Private Network). Secara mandiri, L2TP tidak menyediakan enkripsi. Oleh karena itu, protokol ini biasanya dikombinasikan dengan IPsec untuk menjamin kerahasiaan, integritas, dan autentikasi data yang ditransmisikan melalui jaringan publik seperti internet.

Cara Kerja L2TP

L2TP beroperasi pada Layer 2 (Data Link Layer) dalam model OSI, yang bertugas membuat koneksi langsung antar perangkat dalam suatu jaringan. Berikut adalah tahapan cara kerjanya:

- Enkapsulasi: L2TP mengambil paket data dari Layer 2 (seperti PPP) dan membungkusnya (enkapsulasi) di dalam paket Layer 3 (IP).

- Tunneling: Proses ini menciptakan "terowongan" virtual melalui jaringan IP. Data yang telah dienkapsulasi kemudian dikirimkan melalui terowongan ini dari satu titik (contohnya, pengguna jarak jauh) ke titik lainnya (seperti gateway jaringan perusahaan).

- Keamanan (dengan IPsec): Karena L2TP tidak memiliki mekanisme enkripsi bawaan, protokol ini mengandalkan IPsec (yang beroperasi pada Layer 3) untuk mengenkripsi data di dalam terowongan L2TP. Kombinasi ini, yang dikenal sebagai L2TP/IPsec, memastikan transfer data yang aman dan rahasia.

Penerapan L2TP dalam SD-WAN

Dalam konteks SD-WAN (Software-Defined Wide Area Network), L2TP/IPsec digunakan sebagai salah satu metode untuk membangun koneksi VPN yang aman antara kantor cabang, pengguna jarak jauh, dan pusat data melalui berbagai jenis koneksi WAN, termasuk internet publik.

- Konektivitas Jarak Jauh: L2TP/IPsec memungkinkan karyawan yang bekerja dari jarak jauh untuk terhubung ke jaringan perusahaan seolah-olah mereka berada di dalam kantor, suatu kebutuhan utama dalam arsitektur SD-WAN yang terdistribusi.

- Kompatibilitas Luas: L2TP/IPsec didukung secara luas di berbagai sistem operasi dan perangkat, menjadikannya pilihan yang mudah diakses untuk memastikan pengalaman dan keamanan yang konsisten di seluruh platform.

- Integrasi dengan Kebijakan SD-WAN: Perangkat SD-WAN dapat dikonfigurasi untuk menggunakan L2TP/IPsec sebagai bagian dari kebijakan keamanan dan perutean terpusat, sehingga mengotomatisasi penerapan koneksi VPN yang aman.

Singkatnya, L2TP berfungsi sebagai protokol dasar yang memungkinkan pembentukan terowongan virtual untuk membawa lalu lintas Layer 2 di atas jaringan Layer 3 (IP). Ketika dipasangkan dengan IPsec, ia menyediakan kerangka kerja VPN yang aman dan banyak diadopsi, termasuk dalam implementasi SD-WAN.

Implementasi L2TP pada Produk Peplink (Contoh: Pepwave MAX BR1 Mini)

Pada produk Peplink, termasuk model seperti Pepwave MAX BR1 Mini, L2TP berfungsi sebagai metode untuk menyediakan akses VPN klien-ke-situs (client-to-site) yang aman. Implementasinya selalu digabungkan dengan IPsec (L2TP/IPsec) untuk memastikan enkripsi data, mengingat L2TP sendiri tidak memiliki fitur keamanan bawaan.

Cara Kerja L2TP pada Perangkat Peplink BR1 Mini

Berikut adalah rincian cara kerja dan konfigurasi dasarnya:

- Perangkat Peplink sebagai Server VPN: BR1 Mini bertindak sebagai server L2TP/IPsec. Perangkat klien (seperti laptop atau smartphone) dari luar jaringan akan terhubung ke BR1 Mini untuk mengakses jaringan lokal di belakang router tersebut.

- Konfigurasi di Antarmuka Admin: Administrator mengaktifkan fitur ini melalui antarmuka web admin router Peplink (biasanya di Advanced > Remote User Access). Konfigurasi meliputi:

- Menentukan Pre-Shared Key (PSK).

- Membuat akun pengguna (username dan password) untuk setiap klien.

- Menentukan port WAN yang digunakan untuk permintaan koneksi (biasanya UDP 500, UDP 1701, dan UDP 4500).

- Proses Koneksi Klien: Saat klien mencoba terhubung, prosesnya melibatkan beberapa langkah:

- Negosiasi IPsec: Klien dan BR1 Mini terlebih dahulu membangun koneksi keamanan menggunakan IPsec dengan memvalidasi PSK.

- Pembuatan Tunnel L2TP: Setelah saluran IPsec aman terbentuk, tunnel L2TP dibuat di dalamnya. Data dari klien dienkapsulasi dalam paket L2TP, yang kemudian dienkripsi oleh IPsec.

- Autentikasi Pengguna: Klien memberikan username dan password (biasanya menggunakan protokol seperti MS-CHAP v2) untuk memverifikasi identitas.

- Penugasan Alamat IP: BR1 Mini menetapkan alamat IP dari subnet LAN lokalnya kepada klien, sehingga klien dianggap sebagai bagian dari jaringan lokal.

- Akses Jaringan: Setelah koneksi berhasil, pengguna jarak jauh dapat mengakses sumber daya di jaringan lokal BR1 Mini (seperti kamera IP atau server) dengan aman melalui terowongan VPN terenkripsi.

Keamanan, Kinerja, dan Alternatif

Meskipun L2TP/IPsec didukung secara luas, Peplink juga menawarkan solusi VPN yang lebih canggih seperti SpeedFusion. SpeedFusion sering kali lebih disukai dalam lingkungan SD-WAN karena menawarkan keandalan dan kinerja yang lebih baik, termasuk kemampuan agregasi bandwidth dan failover sesi yang mulus, sekaligus mengatasi beberapa keterbatasan L2TP/IPsec seperti overhead dan masalah NAT traversal.

Untuk panduan konfigurasi yang lebih rinci, Anda dapat merujuk pada dokumentasi resmi Peplink atau saluran dukungan mereka.

Perbedaan L2VPN Berbasis vs L2VPN Site-to-Site

1. L2VPN Berbasis (Berdasarkan Teknologi)

A. VPLS (Virtual Private LAN Service)

Site A (LAN) ---- VPLS Cloud ---- Site B (LAN)

↓ ↓

Seperti dalam satu switch Ethernet besar

Karakteristik: - Multipoint (banyak site dalam satu broadcast domain) - Transparan untuk semua protokol Layer 2 - Membutuhkan provider support MPLS

B. VPWS (Virtual Private Wire Service)

Site A --- Point-to-Point Virtual Circuit --- Site B

Karakteristik: - Point-to-point khusus - Seperti leased line virtual - Lebih sederhana dari VPLS

C. EoIP (Ethernet over IP)

Site A -- Ethernet Frame over IP Tunnel -- Site B

Karakteristik: - Tunnel Ethernet melalui jaringan IP - Bisa diimplementasikan tanpa provider support - Contoh: GRE dengan Ethernet

2. L2VPN Site-to-Site (Berdasarkan Topologi)

A. Point-to-Point Site-to-Site

Kantor Pusat (LAN) ---- L2VPN Tunnel ---- Kantor Cabang (LAN)

Karakteristik: - Dua site saja - Simple configuration - Dedicated connection

B. Hub-and-Spoke Site-to-Site

Hub Site (Data Center)

/ | \

/ | \

Spoke A Spoke B Spoke C

Karakteristik: - Centralized management - Spoke sites bisa komunikasi via hub - Efisien untuk banyak cabang

C. Full-Mesh Site-to-Site

Site A --- Site B

| \ / |

| \ / |

Site C --- Site D

Karakteristik: - Semua site terhubung langsung - Low latency antar site - Complex configuration

Perbandingan Utama

| Aspek | L2VPN Berbasis Teknologi | L2VPN Site-to-Site |

|---|---|---|

| Scope | Teknologi underlying | Topologi deployment |

| Focus | How it works (technical) | Where it connects (geographical) |

| Example | VPLS, VPWS, EoIP | Point-to-Point, Hub-Spoke |

| Complexity | Provider-dependent | Organization-dependent |

3. L2VPN di Peplink (BR1 Mini & Produk Lainnya)

Status L2VPN di Peplink:

graph TD

A[Peplink Devices] --> B{Support L2VPN?}

B --> C[Primary: L3 VPN]

B --> D[Limited L2 Capabilities]

C --> E[SpeedFusion VPN]

D --> F[VLAN Bridging]

D --> G[Limited L2 over L3]

Detail Implementasi:

A. SpeedFusion VPN (L3 - Primary)

# Ini yang paling diandalkan di Peplink

- Technology: L3 VPN dengan WAN bonding

- Features:

• Bandwidth bonding

• Failover & redundancy

• Traffic shaping

• Cloud management

B. L2 Capabilities Terbatas:

# 1. VLAN Bridging (Limited L2)

- Bisa bridge VLAN across sites

- Tapi melalui L3 tunnel

- Tidak true L2VPN seperti VPLS

# 2. Transparent LAN Service

- Beberapa model support TLS

- Tapi implementasi proprietary

- Limited broadcast domain

Status per Model:

BR1 Mini:

SpeedFusion VPN: ✅ Full Support

True L2VPN: ❌ Tidak tersedia

VLAN Bridging: ✅ Limited

L2 over L3: ✅ Partial

Balance Series:

SpeedFusion: ✅ Full

L2VPN: ❌ Tidak native

VLAN: ✅ Advanced features

MAX Series:

SpeedFusion: ✅ Enterprise grade

L2 Features: ⚠️ Limited bridging

4. Solusi Workaround untuk L2 di Peplink

Opsi 1: VLAN Bridging over SpeedFusion

Site A VLAN 10 -- SpeedFusion Tunnel -- Site B VLAN 10

↓ ↓

Same subnet, limited L2 functionality

Opsi 2: Hybrid Solution

Peplink BR1 -- L3 VPN -- Router Lain -- L2VPN True

↓ ↓

Internet Handle L2 separately

Opsi 3: Upgrade Path

# Jika butuh true L2VPN:

1. Peplink untuk WAN connectivity + L3 VPN

2. Device lain (Mikrotik/Cisco) untuk L2VPN

3. Integrasi kedua solusi

5. Rekomendasi untuk Kebutuhan Berbeda

Jika Butuh True L2VPN:

Recommended: Mikrotik, Cisco, Juniper

Reason: Native VPLS/VPWS support

Peplink: Not recommended untuk pure L2

Jika Butuh WAN Reliability + Some L2:

Recommended: Peplink + workaround

Reason: Excellent WAN bonding + limited L2

Untuk BR1 Mini Khususnya:

Strength: WAN bonding, failover, easy management

Weakness: True L2VPN capabilities

Best Use: SMB dengan kebutuhan L3 VPN utama

6. Kesimpulan

Peplink terutama adalah solusi L3 VPN dengan: - ✅ SpeedFusion technology yang excellent - ✅ WAN bonding & failover - ✅ Cloud management - ✅ Easy deployment

Untuk true L2VPN: - ❌ Peplink bukan pilihan utama - ⚠️ Hanya limited L2 capabilities - 🔄 Butuh workaround atau additional devices

Rekomendasi: - Jika kebutuhan utama reliable connectivity → Peplink excellent - Jika kebutuhan utama true L2 extension → Pertimbangkan alternatif lain - Untuk BR1 Mini specifically → Gunakan untuk strength L3 VPN-nya

Solusi Koneksi Peplink ke Mikrotik tanpa IP Public (L2-like Connectivity)

Saya memahami kebutuhan Anda: Koneksi L2 antara Peplink dan Mikrotik tanpa bergantung pada IP Public.

Analisis Kebutuhan:

- Peplink ↔ Mikrotik dengan koneksi layer 2

- Tidak ada IP public yang ter-expose

- Kemungkinan untuk jaringan private sepenuhnya

Solusi yang Mungkin:

1. SpeedFusion VPN dengan Private IP Addressing

Konsep: Gunakan SpeedFusion tapi dengan IP private saja

Konfigurasi Peplink:

Network → VPN → SpeedFusion

- Type: Peer-to-Peer

- Local IP: 192.168.100.1 (private)

- Remote IP: 192.168.100.2 (private)

- Pre-shared Key: [secret]

- Encryption: AES-256

Konfigurasi Mikrotik:

/interface bridge

add name=bridge-peplink

/interface eoip

add name=eoip-tunnel remote-address=192.168.100.1 tunnel-id=100

/interface bridge port

add bridge=bridge-peplink interface=eoip-tunnel

2. Metode EoIP (Ethernet over IP) over Private Network

graph LR

A[Peplink LAN] --> B[EoIP Tunnel]

B --> C[Mikrotik LAN]

D[Private IP] --> B

E[Private IP] --> B

Implementasi:

# Di Mikrotik

/interface eoip

add name=peplink-tunnel remote-address=10.0.0.1 tunnel-id=123 \

allow-fast-path=no

# Bridge dengan LAN

/interface bridge

add name=lan-bridge

/interface bridge port

add bridge=lan-bridge interface=peplink-tunnel

add bridge=lan-bridge interface=ether2

3. VLAN Bridging over VPN (Recommended)

Solusi Hybrid:

Peplink (VPN Client) -- Private Tunnel -- Mikrotik (VPN Server)

↓ ↓

VLAN 10,20,30 VLAN 10,20,30

Step-by-Step:

A. Setup VPN Server di Mikrotik:

# 1. Enable VPN services

/interface pptp-server server

set enabled=yes

# 2. Create VPN user

/ppp secret

add name=peplink password=secret123 service=pptp

# 3. Setup IP pool untuk VPN clients

/ip pool

add name=vpn-pool ranges=172.16.100.10-172.16.100.20

# 4. PPP profile

/ppp profile

add name=vpn-profile local-address=172.16.100.1 remote-address=vpn-pool

B. Konfigurasi Peplink sebagai VPN Client:

Network → VPN → Add VPN

- Type: PPTP/L2TP

- Server: [IP Mikrotik private]

- Username: peplink

- Password: secret123

- Interface: WAN1 (atau cellular)

C. VLAN Bridging:

# Di Mikrotik - Bridge VLAN ke VPN

/interface bridge

add name=bridge-vpn

/interface bridge port

add bridge=bridge-vpn interface=pptp-peplink

add bridge=bridge-vpn interface=vlan10

add bridge=bridge-vpn interface=vlan20

4. Metode L2TP dengan IP Private

Mikrotik sebagai L2TP Server:

/interface l2tp-server server

set enabled=yes

/interface l2tp-server

add name=peplink-tunnel user=peplink password=secret123 \

profile=vpn-profile

Peplink sebagai L2TP Client:

Network → VPN → Add VPN

- Type: L2TP

- Server Address: [Private IP Mikrotik]

- Username: peplink

- Password: secret123

5. Solusi dengan Cloud Management (InControl2)

Jika menggunakan Peplink InControl2:

Approach: Cloud-mediated private connection

Steps:

1. Both devices register to InControl2

2. Establish SpeedFusion through cloud

3. Use private IP addressing internally

4. No public IP exposure needed

Konfigurasi Detail yang Direkomendasikan:

Option A: PPTP/L2TP dengan Private IP (Paling Simpel)

Mikrotik:

# IP Pool untuk VPN clients

/ip pool add name=vpn-clients ranges=10.255.255.2-10.255.255.10

# PPP Profile

/ppp profile add name=peplink-vpn local-address=10.255.255.1 remote-address=vpn-clients

# User credentials

/ppp secret add name=peplink password=YourPassword123 service=pptp profile=peplink-vpn

# Enable PPTP server

/interface pptp-server server set enabled=yes

Peplink BR1 Mini:

1. Network → VPN → Add VPN

2. Type: PPTP

3. Server: [Private IP Mikrotik]

4. Username: peplink

5. Password: YourPassword123

6. Interface: WAN1/Cellular

Option B: EoIP over Existing Connection

Jika sudah ada koneksi dasar:

# Mikrotik EoIP Configuration

/interface eoip

add name=peplink-eoip remote-address=10.255.255.2 tunnel-id=100

# Add to bridge

/interface bridge port

add bridge=bridge-local interface=peplink-eoip

Keuntungan Setup Ini:

- ✅ No Public IP Exposure: Semua komunikasi via private IP

- ✅ L2-like Connectivity: VLAN dan broadcast domain extended

- ✅ Stable Connection: Tidak bergantung IP public dynamic

- ✅ Security: Traffic encrypted melalui tunnel

- ✅ Scalable: Bisa tambah site lain dengan mudah

Pertimbangan Implementasi:

Untuk Koneksi Cellular:

Peplink Cellular → Private APN → VPN Tunnel → Mikrotik

Keuntungan:

- No public IP needed

- Full private network

- Carrier-grade NAT bypass

Untuk Koneksi Fixed Line:

Peplink Ethernet → Private WAN → VPN Tunnel → Mikrotik

Keuntungan:

- Dedicated private path

- Better latency

- More reliable

Testing & Verification:

# Setelah setup, test dari Mikrotik:

/ping 10.255.255.2

/interface bridge monitor bridge-vpn

# Cek VPN status:

/ppp active print

Rekomendasi saya: Mulai dengan Option A (PPTP/L2TP) karena paling sederhana dan reliable untuk kebutuhan L2-like connectivity tanpa IP public.

Detail Konfigurasi Option A (PPTP/L2TP) untuk Jaringan VSAT

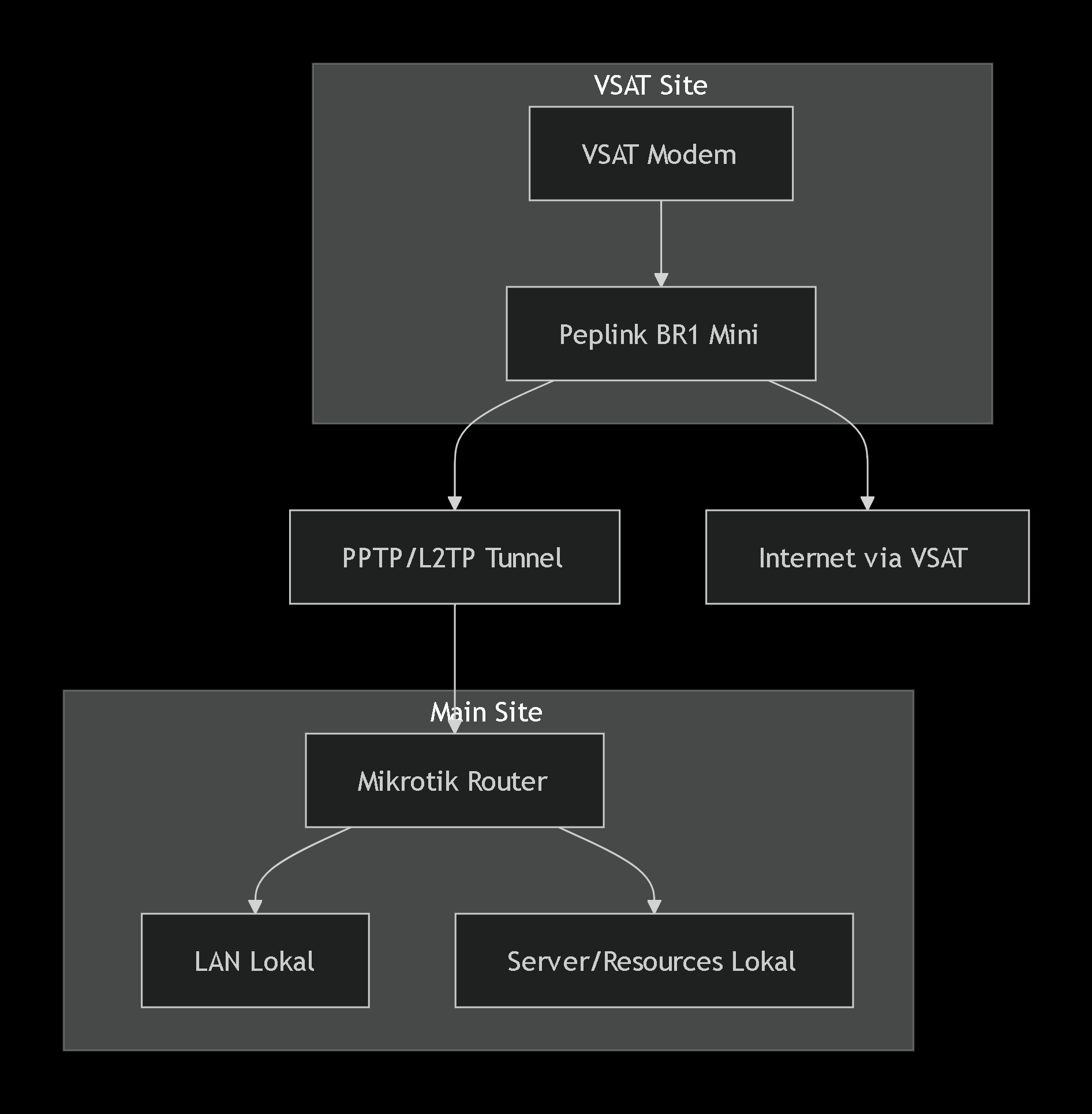

Arsitektur Jaringan VSAT dengan Peplink + Mikrotik

graph TB

A[VSAT Modem] --> B[Peplink BR1 Mini]

B --> C[PPTP/L2TP Tunnel]

C --> D[Mikrotik Router]

D --> E[LAN Lokal]

B --> F[Internet via VSAT]

D --> G[Server/Resources Lokal]

subgraph "VSAT Site"

A

B

end

subgraph "Main Site"

D

E

G

end

Step-by-Step Konfigurasi

A. KONFIGURASI MIKROTIK (VPN SERVER)

1. Persiapan Dasar Mikrotik

# Set identity untuk monitoring

/system identity set name=Mikrotik-VPN-Server

# Set timezone (penting untuk certificate)

/system clock set time-zone-name=Asia/Jakarta

# Cek interface yang tersedia

/interface print

2. Setup IP Addressing

# Asumsi:

# - Interface LAN: ether2 (192.168.88.0/24)

# - Interface WAN: ether1 (DHCP atau static)

# Setup IP LAN

/ip address add address=192.168.88.1/24 interface=ether2

# Setup IP untuk VPN clients

/ip address add address=10.255.255.1/24 interface=bridge-vpn

3. Konfigurasi PPTP Server

# Enable PPTP server

/interface pptp-server server set enabled=yes default-profile=peplink-vpn

# Atau untuk L2TP (lebih secure):

/interface l2tp-server server set enabled=yes default-profile=peplink-vpn

4. Setup PPP Profile & Pool

# Create IP pool untuk VPN clients

/ip pool add name=vpn-peplink-pool ranges=10.255.255.10-10.255.255.50

# Create PPP profile khusus Peplink

/ppp profile add name=peplink-vpn local-address=10.255.255.1 remote-address=vpn-peplink-pool \

use-encryption=yes use-compression=yes only-one=yes

# Settings khusus untuk VSAT (high latency)

/ppp profile set peplink-vpn change-tcp-mss=yes

5. Create User Credentials

# User untuk Peplink BR1 Mini

/ppp secret add name=peplink-vsat password=VSATpeplink123! service=pptp \

profile=peplink-vpn local-address=10.255.255.1 remote-address=vpn-peplink-pool

# Backup user

/ppp secret add name=peplink-backup password=BackupVSAT456! service=pptp \

profile=peplink-vpn

6. Bridge Configuration untuk L2 Connectivity

# Create bridge untuk VPN

/interface bridge add name=bridge-vpn

# Add VPN interface ke bridge

/interface bridge port add bridge=bridge-vpn interface=pptp-in1

# Add LAN interfaces yang ingin di-extend

/interface bridge port add bridge=bridge-vpn interface=ether2

# Enable STP untuk avoid loop (optional)

/interface bridge set bridge-vpn protocol-mode=rstp

7. Firewall Rules untuk VPN

# Allow VPN connections

/ip firewall filter add chain=input protocol=tcp dst-port=1723 action=accept \

comment="Allow PPTP VPN" place-before=0

/ip firewall filter add chain=input protocol=gre action=accept \

comment="Allow GRE for PPTP" place-before=1

# Untuk L2TP:

/ip firewall filter add chain=input protocol=udp dst-port=1701,500,4500 action=accept \

comment="Allow L2TP/IPsec"

# NAT untuk VPN clients ke internet (jika needed)

/ip firewall nat add chain=srcnat src-address=10.255.255.0/24 \

out-interface=ether1 action=masquerade comment="NAT for VPN Clients"

B. KONFIGURASI PEPLINK BR1 MINI (VPN CLIENT)

1. Akses Web Interface Peplink

URL: https://192.168.1.1 (default)

Username: admin

Password: [default atau yang sudah di-set]

2. Network Settings Dasar

Network → WAN → WAN1

- Connection Type: Static IP / DHCP (sesuai VSAT)

- IP Address: [Dari provider VSAT]

- DNS: 8.8.8.8, 8.8.4.4

Network → LAN

- IP Address: 192.168.100.1

- Subnet Mask: 255.255.255.0

- DHCP Server: Enabled

3. Konfigurasi VPN Client

Network → VPN → Add VPN

Basic Settings:

- VPN Type: PPTP

- Name: VSAT-to-Mikrotik

- Interface: WAN1

Connection Settings:

- Server Address: [IP Public Mikrotik atau Dynamic DNS]

- Username: peplink-vsat

- Password: VSATpeplink123!

- Authentication: Auto

- Encryption: Required

Advanced Settings:

- Idle Timeout: 300

- MTU: 1400

- MRU: 1400

- Send PPP Echo: Enabled

- PPP Echo Interval: 60

4. Optimasi untuk VSAT (High Latency)

Network → VPN → VSAT-to-Mikrotik → Advanced

TCP Optimization:

- TCP Acceleration: Enabled

- MSS Clamping: 1360

- Compression: Enabled

Keep-Alive:

- Dead Peer Detection: Enabled

- DPD Interval: 30

- DPD Timeout: 120

5. Routing Configuration

Network → Outbound Policy → Add Policy

Source:

- IP: 192.168.100.0/24

Destination:

- IP: 192.168.88.0/24

Service:

- WAN Connection: VSAT-to-Mikrotik

- Priority: 1

C. KONFIGURASI KHUSUS VSAT

1. VSAT Modem Settings

# Typical VSAT modem configuration:

# - Modulation: DVB-S2

# - Symbol Rate: [sesuai provider]

# - LNB Frequency: [sesuai setup]

# - Network Mode: Router Mode

2. Peplink WAN Settings untuk VSAT

Network → WAN → WAN1 (VSAT)

Advanced Settings:

- MTU: 1500

- Speed Test: Disabled (save bandwidth)

- Traffic Shaping: Enabled

- Upload Speed: [sesuai plan VSAT]

- Download Speed: [sesuai plan VSAT]

3. QoS untuk Optimasi Bandwidth VSAT

Network → QoS → Add Policy

Priority Policy:

- VoIP: Highest

- VPN: High

- Web Browsing: Normal

- File Transfer: Low

D. TESTING DAN TROUBLESHOOTING

1. Testing Koneksi Dasar

# Dari Mikrotik, test koneksi ke Peplink:

/ping 192.168.100.1

# Cek status VPN

/interface pptp-server print

/ppp active print

# Monitor traffic VPN

/interface monitor-traffic pptp-in1

2. Testing dari Peplink

Status → Connections → VPN

- Lihat status connection VSAT-to-Mikrotik

- Cek transferred data

Status → System → Connections

- Monitor established connections

3. Troubleshooting Common Issues

Issue: VPN tidak connect

# Cek logs di Mikrotik

/log print

# Cek firewall rules

/ip firewall filter print

# Test port dari external

/tool firewall scan 1723

Issue: High latency di VSAT

# Adjust MTU di kedua sisi

/interface pptp-server set mtu=1400 mru=1400

# Enable compression

/ppp profile set peplink-vpn use-compression=yes

Issue: Connection drop

# Setup lebih aggressive keep-alive

/ppp profile set peplink-vpn keepalive-timeout=30

# Enable PPP echo

/interface pptp-server set keepalive-timeout=30

E. MONITORING DAN MAINTENANCE

1. Script Monitoring Mikrotik

# Script untuk monitor VPN status

/system script add name=check-vpn source={

:local connectedClients [:len [/ppp active find service="pptp"]]

:log info ("VPN Clients Connected: " . \$connectedClients)

:if (\$connectedClients = 0) do={

/log warning "No VPN clients connected!"

}

}

# Schedule setiap 5 menit

/system scheduler add name=monitor-vpn interval=5m on-event=check-vpn

2. Backup Configuration

# Backup config Mikrotik

/system backup save name=vsat-vpn-config

# Export config

/export file=vsat-vpn-config

3. Bandwidth Monitoring

# Monitor bandwidth usage

/tool graphing interface add interface=pptp-in1

Konfigurasi Final Check

Checklist Sebelum Go-Live:

- [ ] PPTP/L2TP server enabled di Mikrotik

- [ ] User credentials correct

- [ ] Firewall rules allow VPN traffic

- [ ] Peplink VPN client configured

- [ ] Routing policies set

- [ ] VSAT modem online

- [ ] Test connection successful

Performance Optimization untuk VSAT:

MTU Settings: 1400 (reduced for VSAT)

Compression: Enabled

TCP Acceleration: Enabled

QoS: VPN traffic priority

Keep-alive: Aggressive settings

Dengan konfigurasi ini, Anda akan mendapatkan koneksi L2-like antara Peplink BR1 Mini di site VSAT dan Mikrotik di main site, tanpa bergantung pada IP public dan optimized untuk karakteristik high-latency VSAT.